Ich schreibe ja nicht mehr oft im Blog, aber manchmal juckt es doch in den Fingern.

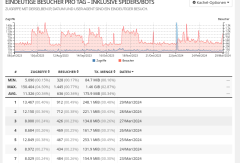

Das geht jetzt seit 2 Wochen so.

Und ja, ich habe auch schon ganze IP Ranges gesperrt, aber nicht alle, wie es aussieht

Ich schreibe ja nicht mehr oft im Blog, aber manchmal juckt es doch in den Fingern.

Das geht jetzt seit 2 Wochen so.

Und ja, ich habe auch schon ganze IP Ranges gesperrt, aber nicht alle, wie es aussieht

Ein wichtiger Unterschied zwischen Matomo und GoAccess ist, dass Matomo ein JavaScript-Tracking-Code erfordert, der in den Header der überwachten Website eingefügt werden muss. Dies wird dazu führen, dass Matomo-Daten durch Ad-Blocker oder ähnliche Tools blockiert werden, was die Genauigkeit der Analysen je nach Art der Webseite extrem beeinträchtigen kann. Ein Beispiel ist meine Site zockertown.de. Hier haben viele Besucher einen Informatik-, Linux Sachverstand und man kann annnehmen, dass hier nahezu Jeder einen Adblocker nutzt, oder javascript blockt.

Im Gegensatz dazu analysiert GoAccess nur die Webserver-Logdateien direkt, ohne dass zusätzlicher Code in die Website eingefügt werden muss. Dies bedeutet, dass GoAccess nicht von Ad-Blockern oder ähnlichen Tools behindert wird und möglicherweise eine zuverlässigere Datenerfassung ermöglicht.

Dieser Unterschied ist enorm. wenn man zwischen Matomo und GoAccess wählt. Wenn die Genauigkeit der Daten wichtig ist und man bereit ist, den zusätzlichen Aufwand für die Implementierung des JavaScript-Tracking-Codes in Kauf zu nehmen, könnte Matomo die bessere Wahl sein. Wenn man jedoch eine einfachere, unkomplizierte Lösung bevorzugt, die nicht von Ad-Blockern beeinflusst wird, könnte GoAccess für Ihre Anforderungen geeigneter sein.

Dieser Unterschied ist enorm. wenn man zwischen Matomo und GoAccess wählt. Wenn die Genauigkeit der Daten wichtig ist und man bereit ist, den zusätzlichen Aufwand für die Implementierung des JavaScript-Tracking-Codes in Kauf zu nehmen, könnte Matomo die bessere Wahl sein. Wenn man jedoch eine einfachere, unkomplizierte Lösung bevorzugt, die nicht von Ad-Blockern beeinflusst wird, könnte GoAccess für Ihre Anforderungen geeigneter sein.

Ein wichtiger Aspekt bei der Auswahl eines Analysetools sind Datenschutzbedenken.

Matomo, als selbstgehostete Lösung, ermöglicht den Nutzer, die volle Kontrolle über die Daten zu behalten. Da Matomo auf eigenen Servern läuft, hat man die Möglichkeit, die Datenschutzrichtlinien und Sicherheitsmaßnahmen nach seienem eigenen Standards anzupassen.

Auf der anderen Seite analysiert GoAccess die Webserver-Logdateien direkt, ohne dass Daten an Dritte gesendet werden. Da keine Daten an externe Server übertragen werden, kann dies als datenschutzfreundlichere Option angesehen werden. Zusätzlich werden bei mir die Log sowieso anonymisiert, damit komme ich gar nicht in die Verlegenheit über DSGVO Konformität nachzudenken.

Wer Matomo verwendet, sollte den Besucher deutlich darauf hinweisen, dass hier ein Tracking erfolgt und auch ohne Cookies funktioniert. Wenn der Nutzer das Script aber blockiert, wird gar nichts aufgezeichnet, noch nicht einaml der Besuch sebst, es ist, wie in den Screenshots deutlich zu sehen, als wäre der Besucher gar nicht da gewesen. Das kann ja auch keine Lösung sein.

Aus meiner Sicht geht es gar nicht schlimmer. Matomo kann zwar auch das Webserver Logfile auswerten, aber das habe ich jetzt nicht mehr ausprobiert.

Die Datenschutzrichtlinien und -funktionen beider Tools sollte man sorgfältig zu prüfen, um sicherzustellen, das sie den geltenden Datenschutzbestimmungen entsprechen.

Matomo mag seine Berechtigung bei kommerziellen Websites haben, die Möglichkeiten sind beeindruckend, gegen die tracking Aspekte gibt es auch noch die Bilder Tracking Methode u.a.,

aber für mich kommt es gar nicht in Frage.

Ausserdem fiel mir auf, dass der Zugriff mit javascipt tracking erheblich länger dauerte.

Im hohen einstelligen Sekundenbereich

Also GoAccess!

Momentan sucht die Ampel ja dringend nach Steuerquellen....

Was ist eigentlich hier los gewesen?

Das ist ein Beitrag vom Mai 2023

In dem Artikel geht es darum, dass Reedereiverbände argumentieren, dass Seeverkehrsunternehmen nicht besteuert werden sollten, da es verwaltungstechnisch komplex sei und ihre Einkünfte außerhalb des Territoriums von Staaten erzielt werden. Es wird darauf hingewiesen, dass es seit über 100 Jahren einen Konsens gibt, wonach Reedereien nicht wie andere Unternehmen besteuert werden.

Ein Experte der OECD, Achim Pross, der an der Ausarbeitung der Regeln für die globale Mindeststeuer beteiligt war, sagt jedoch, dass diese Ausnahme für Reedereien kein Naturgesetz ist und vermieden werden könnte. Er darf nicht preisgeben, welche Staaten den Wunsch der Reedereien unterstützt haben, von der Mindeststeuer befreit zu werden, aber er deutet an, dass es wahrscheinlich Staaten waren, in denen der maritime Sektor eine wichtige Rolle spielt.

Olaf Merk, Experte für den Seeverkehrssektor beim International Transport Forum, einer Unterorganisation der OECD, kommentiert, dass die Tatsache, dass etwas in der Vergangenheit so gemacht wurde, keine Rechtfertigung dafür ist, dass es auch in Zukunft so gemacht werden muss.

Meine Meinung:

Es sollte doch möglich sein, dass die Regierung in der aktuellen Situation erneut über die Besteuerung von Seeverkehrsunternehmen nachdenkt!

Quake wars: Enemy Territory

Das Spiel Quake Wars: Enemy Territory hat einen besonderen Reiz, auch wenn ich es bisher nicht allzu oft gespielt habe, hauptsächlich aufgrund des Mangels an Mitspielern.

Die offiziellen Server waren stets von starken Gegnern frequentiert, und meine Kenntnisse der Karten waren nicht ausreichend, um mithalten zu können.

Aber dennoch reizt es mich das Game auf der kommenden Lan Party zu spielen, ich muß halt etwas üben.

etqw ist ein i386 System. Da bei mir die Multiarch bereits verfügbar ist, war das die Installation fast ein Kinderspiel.

Da ich zwar noch die Original DVD Verpackung (mit Key) habe, aber die DVD nicht auffindbar ist,

habe ich mir die Enemy_Territory_Quake_Wars_Win_ISO_EN.zip geholt und das darin enthaltene iso Image mit

mount -o loop OGD_Enemy_Territory_Quake_Wars.iso /mnt

gemountet.

Der Linux Installer findet die gemountete DVD automatisch, das ganze ist recht einfach

Alternative: https://github.com/liflg/etqw_1.5-multilingual_x86

mit etqw_1.5-multilingual_x86-master.zip

Hinweis zum CD Key: ETQW läuft lokal auch ohne Key, nur für den Fall, dass jemand das Game mal auprobieren möchte.

Fallstricke

Der Direktstart von etqw.x86 führt bei mir zu schweren Fehlern.

(pure virtual method called terminate called recursively)

Das Programm war schwer zum Starten zu überreden.

Die Lösung brachte das voranstellen von __GL_THREADED_OPTIMIZATIONS=1 (dank chatgpt)

Erläuterung: In der Linux-Konsole kann eine Umgebungsvariable vor dem Aufruf eines Programms durch Voranstellen der Variable zum Befehl gesetzt werden. Die vorangestellte Umgebungsvariable gilt nur für den Aufruf des nachfolgenden Programms und beeinflusst dessen Ausführungsumgebung.

cat etqw #!/bin/bash cd "$(dirname $0)" TILDE_DE="$(xmodmap -pke | grep 'keycode\s*49')" TILDE_US="$(keycode 49 = grave 'asciitilde')" xmodmap -e "$TILDE_US" unset LD_LIBRARY_PATH __GL_THREADED_OPTIMIZATIONS=1 exec ./etqw.x86 "$@"

Die Tilde Geschichte stammt übrigens von holarse.de

Sound: installieren von

apt install pipewire-alsa:i386

Aber ACHTUNG

Bei mir wurde der komplette Gnome Desktop deinstalliert.

Nach reparieren via aptitude und tasksel Gnome

konnte apt install pipewire-alsa:i386

erneut durchgeführt werden.

etqw auf Deutsch

cd :~/games/ETQW/ $ cp /mnt/Setup/Data/base/DEU/zpak_german000.pk4 ./base/ echo 'seta sys_lang "german"' >>$HOME/.etqwcl/base/etqwconfig.cfg

Jetzt rennt Enemy Territory wie verückt.

Performance

Um den Vorteil von zwei oder mehr Kernen ausnutzen zu können, muss das Spiel mit etqw-rthread an Stelle von etqw gestartet werden. Zusätzlich muss man in der Datei ~/.etqwcl/base/etqwconfig.cfg folgendes hinzufügen:

seta r_usethreadedrenderer "2"

Hinweise teils von hier

Das binary etqw-rthread.x86 hat ibSDL-1.2.id.so.0 als Abhängigkeit, es wird allerdings mitgeliefert.

Es kann aber nicht mit LD_LIBRARY_PATH=. eingebunden werden, weil sonst alle mitgelieferten Libs benutzt werden, was nicht zum Ziel führt.

Meine, zugegeben "schmutzige" Lösung ist, die Library nach /usr/lib/i386-linux-gnu/libSDL-1.2.id.so.0 zu verliinken.

ln -s /home/bed/games/ETQW/libSDL-1.2.id.so.0 /usr/lib/i386-linux-gnu/libSDL-1.2.id.so.0

Damit wird zusammen mit unset LD_LIBRARY_PATH sicher gestellt, dass alle Libs vom aktuellen System geladen werden. Hier bei mir Debian Trixie, aber das wisst ihr sicher bereits vom UT2004 Artikel.

Mit __GL_THREADED_OPTIMIZATIONS=4 ./etqw-rthread.x86

(die 4 ist mein Versuch, starten geht auch mit 1, wohl eher ein Flag)

Das Ganze nun in das Startscript gegossen, sieht so aus:

cat etqw-rthread #!/bin/bash cd "$(dirname $0)" TILDE_DE="$(xmodmap -pke | grep 'keycode\s*49')" TILDE_US="$(keycode 49 = grave 'asciitilde')" xmodmap -e "$TILDE_US" unset LD_LIBRARY_PATH __GL_THREADED_OPTIMIZATIONS=4 exec ./etqw-rthread.x86 "$@" xmodmap -e "$TILDE_DE"

Der Unterschied zwischen den Varianten von etqw und etqw-rthread ist für mich nicht feststellbar. Der Screenshot ist mit dem einfachen etqw.

Der Unterschied zwischen den Varianten von etqw und etqw-rthread ist für mich nicht feststellbar. Der Screenshot ist mit dem einfachen etqw.

Punkbuster wird nicht mehr aktualisiert. Anleitung von holarse.de übernommen.

// // filename: pbcl.cfg -- goes to game's /pb/ // pb_MsgPrefix "^5PunkBuster Client" pb_Sleep 500 pb_LogToFile 1 pb_SsLog 1 pb_SsSave 1 PB_LogMD5Tool 1 pb_Security 0 // allow pb-update downloads from ANY (game-)server

Den letzten Stand findet man hier: http://www.pbbans.com/forums/files/quake-wars-linux-file66.html

Und jetzt sind 2 Knallergames bereit für die Lanparty ✅

Die Wiederbelebung von UT2004, ein Spiel, das vor 19 Jahren die Charts anführte, stand vor einer Herausforderung.

Die Wiederbelebung von UT2004, ein Spiel, das vor 19 Jahren die Charts anführte, stand vor einer Herausforderung.

In dieser Ära war eine zeitgemäße NVIDIA-Grafikkarte unverzichtbar, und ich fragte mich besorgt,

ob UT2004 auf meinem Tuxedo Aura Gen2 überhaupt reibungslos laufen würde.

Diese Bedenken erwiesen sich jedoch als unbegründet, da der AMD Lucienne-Treiber (amdgpu) mehr als ausreichend war. Im Folgenden werde ich kurz die Installation des Spiels beschreiben:

Ich besitze die Unreal 2004 Special Edition in einer gefakten Metall Schachtel. Da hatte ich mich damals sehr geärgert, dass es so billig daher kam, (Quake 3 Arena hatte hoch eine echte Metall Schachtel!)

Im UT Pack eine Gamer Maus und ein Headset dabei, wenn ich mich richtig erinnere.

Der notwendige Key ist auf dem Disk Case im Inneren aufgeklebt und gut lesbar.

Zuerst habe ich Original DVD Special Edition genutzt, dort ist ein Linux installer drauf.

Den habe ich in das Unterverzeichnis ~/games/UT/ kopiert und ausführbar gemacht.

chmod +x linux-installer.sh ./linux-installer.sh

Ich habe die lokale Installation gewählt und den Key im Format XXXXX-YYYYY-ZZZZZ eingeben müssen.

Der Key wird in UT/System/cdkey gespeichert.

Jetzt kann man mit cd UT/System/

das Game starten.

./ut2004-bin-linux-amd64

Höchst wahrscheinlich wird das aber nicht klappen, weil Libraries nicht gefunden werden. Mit

ldd ut2004-bin-linux-amd64

erfährt man die problematischen Libs.

libstc++.so.5 habe ich von hier direkt geholt und installiert

https://packages.debian.org/trixie/i386/libstdc++5/download

Warum nicht aus dem Repo mit apt?

Darum: womöglich ein Bug, durch die beiden ++, keine Ahnung...

Schaut hier, eine einfache Suche mit dem vollen Namen hat keinen Treffer, der Umweg mit grep aber schon. Das hatte ich gestern aber nicht entdeckt, deshalb der Download.

# apt search libstdc++5 Sortierung… Fertig Volltextsuche… Fertig root@debian-bookworm:~# apt search libstdc++|grep libstdc++5 WARNING: apt does not have a stable CLI interface. Use with caution in scripts. libstdc++5/testing,stable,now 1:3.3.6-34 amd64 [installiert]

Bei mir sieht das unter Debian Trixie jetzt so aus:

ldd ut2004-bin-linux-amd64

linux-vdso.so.1 (0x00007ffe9f1e0000)

libdl.so.2 => /lib/x86_64-linux-gnu/libdl.so.2 (0x00007fad00e0f000)

libpthread.so.0 => /lib/x86_64-linux-gnu/libpthread.so.0 (0x00007fad00e0a000)

./libSDL-1.2.so.0 (0x00007fad00dd2000)

libstdc++.so.5 => /lib/x86_64-linux-gnu/libstdc++.so.5 (0x00007fad00cf0000)

libm.so.6 => /lib/x86_64-linux-gnu/libm.so.6 (0x00007fad00c11000)

libgcc_s.so.1 => /lib/x86_64-linux-gnu/libgcc_s.so.1 (0x00007fad00beb000)

libc.so.6 => /lib/x86_64-linux-gnu/libc.so.6 (0x00007fad00a09000)

/lib64/ld-linux-x86-64.so.2 (0x00007fad00e36000)

Dann läuft das Spiel, hat aber noch keinen Sound.

Dafür einfach in UT/System openal.so löschen und mit ln die aktuelle openal verlinken

ln -s /usr/lib/x86_64-linux-gnu/libopenal.so.1.23.1 openal.so

Weiter gehts, wir brauchen noch die aktuellen Erweiterungen, das Megapack für linux. ut2004.megapack-english-master.zip

Das bekommt man direkt von https://github.com/liflg/ut2004.megapack-english

Dort das Zip downloaden und das darin enthaltene tar entpacken, vorher mit tar tvf auch schoen, das man ins richtige Verzeichnis entpackt.

Bei mir:

~/games/UT$ tar xvf ../ut2004.megapack-english-master/ut2004_megapack.tar.bz2

Alles etwas kurz gefasst, hoffentlich kommt ihr damit klar.

Hier mein start script.

cd ~/games/UT/System export LD_LIBRARY_PATH=$LD_LIBRARY_PATH:. ./ut2004-bin-linux-amd64 unset LD_LIBRARY_PATH

UT 2004 Adrenalin 100 Stück:

Um ein Programm auf 32-Bit-Hardware zu starten, das auf 32-Bit-Hardware compiliert wurde und für das kein Quellcode vorhanden ist, kann man mit den folgenden Befehlen beide Architekturen bereitstellen.

dpkg --add-architecture i386

Alle Einträge in der /etc/apt/sources.list entsprechend diesem Beispiel für Debian Trixie ändern.

deb [arch=amd64,i386] http://deb.debian.org/debian/ trixie main non-free contrib non-free-firmware apt update && apt full-upgrade

Warum schreibe ich das?

Es war mir aufgefallen, dass ich das noch nie Blog erwähnt hatte und ich das mit ETQW verlinken wollte.

Das Datum habe ich nun auf 6.11. gesetzt, dann ist es hoffentlich nicht mehr top in den Planeten

Dieses Skript erstellt eine HTML-Tabelle, die Informationen zu virtuellen Maschinen (VMs)

Dieses Skript erstellt eine HTML-Tabelle, die Informationen zu virtuellen Maschinen (VMs)

anzeigt, einschließlich des Hostnamens, des VM-Namens und der Kennzeichnung, ob die VM

gerade ausgeführt wird. Leerzeichen in den VM-Namen werden durch Unterstriche ersetzt,

um sicherzustellen, dass die Namen korrekt angezeigt werden.

Das Script ist so ausgelegt, dass beliebig viele Hosts abgefragt und dargestellt werden können.

Es ist nichts zu konfigurien, also Zero Conf.

Der Clou ist, dass die Informationen optional mit einer Beschreibung versorgt werden können.

Die Beschreibung wird aus vms_beschr.txt gelesen.

In der optionalen Datei

vbhosts.txt

können die DNS Namen oder IP-Adressen eingetragen werden.

Der Aufruf sieht z.B. so aus:

parallel-ssh -h vbhosts.txt -i ./vms8.sh >/var/www/web/vms/vms.html

Eine Historie der running VMs findet sich im Html Sourcecode. Wer Interesse hat, hier ist das Script:

Ich möchte hier kurz ein neues Script vorstellen, welches gleich mehrere Ziele hat.

(1) bietet eine Kurzinfo. DiscardedInbound bedeutet soviel wie "eMail Eingang verworfen". Das heißt also diese eMail wurde nicht an ein eMail Konto geliefert, sondern ignoriert.

Bei (2) werden die definierten Richtlinien ausgegeben. Die definierten Richtlinien sind in der Admin Oberfläche von ISPConfig eingerichtet. Bei uns werden die X-Spam-Score Zeilen der hereinkommenden eMails durch Amavis modifiert. Das machen etliche eMail Anbieter auch. Ganz wichtig war nun für mich, leicht zu erkennen, ob auch der Kill Level korrekt funktioniert. Also, ob der score dazu führt, dass die eMail verworfen wird, wenn der Wert hoch genug ist.

Bei (3) sind alle Treffer aus dem mail.log der laufenden Woche aufgelistet. Der Screenshot ist vom Dienstag Nachmittag, hat also nur eine Zeitspanne von reichlich 2,5 Tagen.

In der rechten Spalte ist die für den entsprechenden eMail Konto die ausgewählte Richtlinie.

Im erweiterten Teil findet ihr den Source Code von blockedspam.sh

"Wirksamkeit der Antispam Maßnahmen überprüfen" vollständig lesen » Ich habe das Skript roundcube-users.sh entwickelt, es ermöglicht mir, die jüngsten erfolgreichen Anmeldungen im Roundcube-Webmail-Interface anzuzeigen. Dieses Tool dient dazu, die Erfolg oder Misserfolg von Anmeldeversuchen zu überprüfen.

Ich habe das Skript roundcube-users.sh entwickelt, es ermöglicht mir, die jüngsten erfolgreichen Anmeldungen im Roundcube-Webmail-Interface anzuzeigen. Dieses Tool dient dazu, die Erfolg oder Misserfolg von Anmeldeversuchen zu überprüfen.

#!/bin/bash

# roundcube-users.sh $Revision: 1.10 $

# Mit Zeilennummerierung

echo "SELECT (@row := @row + 1) as Nr, username,last_login,created,failed_login,failed_login_counter \

from roundcube.users r, (SELECT @row := 0) row \

where username like '%$1%' \

order by last_login DESC \

LIMIT 10;"|\

mysql -S /var/run/mysqld/mysqld.sock --table | egrep --color 'username|last_login|*'

if [ "$#" -ne "1" ]

then

bold=$(tput bold)

normal=$(tput sgr0)

#gelb=$(tput setaf 3)

gruen=$(tput setaf 2)

black=$(tput setaf 0)

echo "---------------------------------------------------------------"

echo "$bold Tipp:$normal "

echo "Die Anzeige zeigt nur die letzten 10 Logins."

echo "Kann aber auch durch einen$gruen Teilstring$normal eingeschränkt werden. "

echo "$bold Beispiel:$normal"

echo "$0$gruen .eu$normal"

fi

Mein Tuxedo Laptop Aura Gen 2 mit debian bookworm wacht gelegentlich nicht aus dem Bereitschaftsmodus auf.

Immer, wenn das passiert ist der Rechner auch nicht aus, sondern scheint noch zu laufen.

Die Unterseite ist noch warm. Aus diesen Zustand kann ich nur mit dem harten ausschalten wieder rauskommen, als die ein/aus Taste lange drücken um dann den Rechner neu zu starten

Mit ssh komme ich noch drauf. Jedenfalls mit Geduld. Aber nicht immer ist ein 2ter Linux Rechner greifbar.

Scheinbar stürzt die gpu ab.

[Fr Jul 21 14:28:22 2023] RIP: 0010:amdgpu_device_rreg.part.0+0x2f/0xe0 [amdgpu] [Fr Jul 21 14:28:22 2023] Code: 41 54 44 8d 24 b5 00 00 00 00 55 89 f5 53 48 89 fb 4c 3b a7 b8 08 00 00 73 62 83 e2 02 74 21 4c 03 a3 c0 08 00 00 45 8b 24 24 <48> 8b 43 08 0f b7 70 3e 66 90 44 89 e0 5b 5d 41 5c e9 0b 9c 6d e4 [Fr Jul 21 14:28:22 2023] RSP: 0018:ffffaf140acefc20 EFLAGS: 00000286 [Fr Jul 21 14:28:22 2023] RAX: ffff949c0a745174 RBX: ffff949c21fa0000 RCX: 000000000000000a [Fr Jul 21 14:28:22 2023] RDX: 0000000000000000 RSI: 000000000000ec05 RDI: ffff949c21fa0000 [Fr Jul 21 14:28:22 2023] RBP: 000000000000ec05 R08: 0000000000000000 R09: ffffaf140acefa58 [Fr Jul 21 14:28:22 2023] R10: 0000000000000003 R11: ffffffffa5ed43a8 R12: 00000000ffffffff [Fr Jul 21 14:28:22 2023] R13: 0000000000000001 R14: ffff949cb225a000 R15: 0000000000000000 [Fr Jul 21 14:28:22 2023] FS: 0000000000000000(0000) GS:ffff949efe880000(0000) knlGS:0000000000000000 [Fr Jul 21 14:28:22 2023] CS: 0010 DS: 0000 ES: 0000 CR0: 0000000080050033 [Fr Jul 21 14:28:22 2023] CR2: 00007f7e70047b10 CR3: 000000028ac10000 CR4: 0000000000350ee0

Nun, ist mein Problem nicht gänzlich neu, mit Debian Bullseye ging Bereitschaft gar nicht, mit Bookworm als Testing hatte es aber prima geklappt.

Jetzt, seit dem Stable von Bookworm kam es aber ab- und zu wieder. Wäre wohl bald auch durch ein Kernel update erledigt.

Möglicherweise kann ich ja einen neueren Kernel ausprobieren. (Idee von Foren Member in meinem Lieblingsforum)

Deshalb habe ich einen Kernel aus unstable genommen und damit ist tatsächlich wieder alles gut!

nano /etc/apt/preferences.d/linux-kernel :

Package: * Pin: release o=Debian,a=unstable Pin-Priority: 102

Temporär deb http://deb.debian.org/debian unstable main

in /etc/apt/sources.list hinzufügen.

Updaten und installieren des Kernels

apt update apt install linux-image-6.3.0-2-rt-amd64-unsigned

Und noch den Keyboard Treiber von Tuxedo die neueste Version runterladen und installieren

https://deb.tuxedocomputers.com/ubuntu/pool/main/t/tuxedo-keyboard/

apt install -f tuxedo-keyboard_3.2.7_all.deb

Dann klappt es auch mit der Tastaturbeleuchtung wieder.

Und wieder deb http://deb.debian.org/debian unstable main

entfernen oder auskommentieren nicht vergessen.

Also Gestern ist Zockertown 18 Jahre und 6 Monate alt geworden.

Oder 222 Monate.

Das hat was, finde ich.

1424-Zockertown-ist-im-Vorschulalter.html

Das Dumme ist nur, das Blog und ich sind gemeinsam alt geworden, aber irgendwas ist ja immer.

Ich weiß ziemlich genau, wann ich Shaarli entdeckt habe. Es wurde etwas stiefmütterlich behandelt, aber ich habe es immer mal wieder benutzt, um zufällige Funde zu speichern.

Links: Shaarli Rechts: Heimdall

Aber was ist Shaarli überhaupt? Das habe ich in meinem privaten Wiki erklärt und einen Vergleich zu Heimdall gezogen.

Die Suche in Shaarli ist schon sehr komfortabel. Auf dem Screenshot könnt ihr sehen, was die Suche nach "Tomaten" findet. Die rote Ecke links bedeutet, dass der Link privat ist, da ich als Admin angemeldet war, ist der mit aufgeführt.

Das Taggen habe ich allerdings sehr selten gemacht. Das habe ich nun für die vorhandenen Links nachgeholt.

Jetzt habe ich mein Shaarli für alle verfügbar gemacht.

Ps: Ein für mich ganz wichtiges Feature ist nur als Plugin verfügbar und kann via https://github.com/trailjeep/shaarli-urlextern nachinstalliert werden. Das öffnen der Links in einem neuen Tab! Seit 13.07.2023 im Shaarli enabled.

![]() Seit ein paar Wochen benutze ich Wiki.js 2.5.299

Seit ein paar Wochen benutze ich Wiki.js 2.5.299

wiki.js ist ein modernes Open-Source-Wiki-System, das auf Node.js basiert.

Genug getrommelt.

Ein Hinweis noch, Wiki.js kann nicht in einem Unterordner installiert werden.

Node wollte ich sowieso nicht nativ installieren, deshalb habe ich Wiki.js als Docker Container in Gebrauch.

Ich habe das Image von linuxserver.io verwendet. (linuxserver/wikijs:latest)

Ich finde, es ist einfach gut in der Bedienung.

Als Voraussetzung für die im 2ten Halbjahr kommende Release 3.0 ist als Datenbank Postgresql notwendig.

Der Hauptgrund ist die lokale Suche im Wiki, die Postgres als Voraussetzung bedingt.

Der Hauptgrund ist die lokale Suche im Wiki, die Postgres als Voraussetzung bedingt.

Die Suche ist sonst sehr eingeschränkt, bzw. bindet fremde Suchdienste ein, was ich nicht möchte.

Installieren ist kein Hexenwerk, lediglich Postgres muss etwas geöffnet werden, damit die Verbindung klappt.

Die Konfiguration von postgresql sieht so aus:

In /etc/postgresql/13/main

postgresql.conf:

# Die Zeile mit listen_addresses = 'localhost' # what IP address(es) to listen on; # ändern in listen_addresses = 'localhost,IP.Adresse.des.Servers' # what IP address(es) to listen on;

Und in pg_hba.conf:

# die folgende Zeile mit der Docker ip Adresse hinzufügen host all all 172.17.0.3/32 md5

Ein

docker inspect wikijs|grep IPAddress

liefert die richtige IP

Wer mal linsen will: Mein wiki residiert hier

Sollte dies aus irgendeinem Grund nicht funktionieren, im erweiterten Teil lesen.

"Wiki.js" vollständig lesen »pastebinit kenne ich schon seit 2008, leider irgendwie aus den Augen verloren.

Dabei hat sich das tool sehr gemausert, es unterstützt

pastebinit -l Supported pastebins: - dpaste.com - fpaste.org - p.defau.lt - paste.debian.net - paste.openstack.org - paste.pound-python.org - paste.ubuntu.com - paste.ubuntu.org.cn - paste2.org - pastebin.com - slexy.org - sprunge.us

Der Schalter "-P" markiert das hochgeladene als privat, bei dem default Host paste.debian.net landet das dann unter hidden.

Dadurch ist es nicht per suche auffindbar, sondern nur per link.

Ein sinnvoller Aufruf wäre z.B.

# pastebinit -a user12 -P dummy.text https://paste.debian.net/hidden/28a17fd9/

das ergibt dann das Resultat: hidden Posting 28a17fd9 from user12 posted at 2023-06-26 10:39:31 expires: 2023-07-03 10:39:31

Feinheiten liefert die man page

Netdata bietet sogenannte Badges. Diese dynamischen Grafiken werden bei Notifications bzw. Alarmen verwendet.

Man kann sie aber recht einfach auch in anderen Seiten integrieren, wie z.B. hier.

(Wer diesen Beitrag per Planet liest, sieht den Badge nicht. Das ist Absicht, weil ich die Badges nun auf nur meine eigenen Site beschränkt habe)

Nur ist für unseren rootserver netdata passwort geschützt. Das hat zur Folge, dass die Badges bei Aufruf natürlich nach einem Login und Passwort fragen. Es gibt aber eine recht einfache Möglichkeit, die Beschränkung für die Badges aufzuheben.

Darum geht es hier.

<Location /netdata/>

AuthType Basic

AuthName "Protected site"

AuthUserFile /etc/apache2/.htpasswd

Require valid-user

Order deny,allow

Allow from all

</Location>

<Location /netdata/api/v1/badge.svg>

Satisfy any

Allow from all

AllowOverride None

Require all granted

</Location>

Die eigentliche Location /netdata/ ist password geschützt mit Authtype Basic.

Für /netdata/api/v1/badge.svg ist eine Ausnahme definiert.

Das funktioniert prima.

Ich möchte aber nicht verschweigen, dass der geneigte unautorierte User nun beliebige Badges anlegen kann, man sollte den Zugriff evtl auf bestimmte Sites begrenzen. --- Edit, das ist nun geschehen, die veränderte Config kommt im erweiterten teil

"Netdata und Badges" vollständig lesen »