Zockertown - shoutbox - Zockertown

Artikel mit Tag Spam

Verwandte Tags

Datenbanken apt u. dpkg Tip distri keller-blog linux MySQL Performance programmieren s9y site Software Tools Gesellschaft asus g1 Datenschutz Energie Entwicklung Filme folter foto games Gemafrei Hardware Humor Keller-Blog kinder Linux makroaufnahme MultiPlattform Musik Nazifrei Open Source piraten Porn privat Router&security Security Site software tv USA Wissenschaft wlan Zensur ispconfig netdata rootserver ruby spam tools avr awk backup bash carrier command css cups datenbanken datenschutz Distri dns docker dosbox drucker e17 elektronik filme firefox gnome gpeasy Grafikbearbeitung greatcowbasic gstreamer hardware heizungssteuerung hörspiel Java larp microchip Monitoring msp430 mysql nas nas4nega open source entwicklung multiplattform oled omv oracle performance php pic pipe plugin Privat python raspberry tricks bilderraetsel Folter kochen musik porn apt u. dpkg tip nextcloud security wop router&security zensur ubuntu usa monitoring Carrier Command Font gesellschaft grafikbearbeitung Hörspiel Quake Oracle Pipe syntek webcamDi. 03-06-08

Zockertown - shoutbox - fuck of spam

Zockertown - shoutbox - Zockertown

Di. 08-01-08

ISPConfig - OpenSource ISP management and Hosting Control Panel

Heute ist ISPConfig 2.2.19 erschienen. Da ausser mir noch nicht wirklich was auf dem neuen Server im Wirkbetrieb ist, habe ich gleich zugeschlagen. Ich wollte wissen, wie ein update funktioniert. Neu: Bugfixes, und upgedatete clamv, spamassisin und php5

Prima funktioniert es!

Man sollte aber daran denken, seine root/ispconfig/httpd/conf

Dateien zurückzuspielen, wenn man wie ich den ispconfig webserver

auf anderen Port als 81 betreibt und/oder sonst noch Änderungen gemacht

hat.

Aber die Installation rettet sie auch und andere Sachen in tgz's in /tmp/

Damit sind die Meckermeldungen ala Your ClamAV installation is OUTDATED!

Im mail.log auch weg.

Gute Arbeit!

Gute Arbeit!

Ergänzung:

Der default crypt Algorithmus ist nun 'md5';. Das braucht man also selber nicht mehr anpassen. Meine installierte AWstats Erweiterung, war allerdings nicht mehr scharf. Ein cd /usr/src/ISPConfig_awstats_pkg und ./install.sh

Sa. 05-01-08

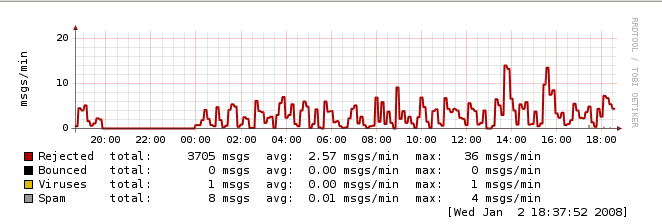

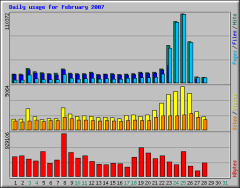

Mailaufkommen grafisch darstellen mit mailgraph

Mailgraph ist ein auf den RRD Tools aufbauendes cgi Script, das den Mailverkehr protokolliert. Leider ist die Konfiguration von Haus aus nicht in der Lage, die Spam- und Virenerkennung von Spamassisin und Clamav mit zu protokollieren.

Mailgraph ist ein auf den RRD Tools aufbauendes cgi Script, das den Mailverkehr protokolliert. Leider ist die Konfiguration von Haus aus nicht in der Lage, die Spam- und Virenerkennung von Spamassisin und Clamav mit zu protokollieren.

Um Spam und Virus mit zu loggen gibt es hier im Forum eine prima Anleitung, wie dies in einen mit ISPConfig verwalteten Server zu integrieren ist. War eigentlich gar nicht so schwer.

Kann mir mal jemand ein paar Viren zum Testen auf bredwill.gewinnen(Ätt)zockertown.de

schicken? Diese Test mehl habe ich extra mal reaktiviert. Äbrigens kommt da auch so noch Spam, obwohl das schon so lange her ist mit dem Test...Wie gesagt, bitte mal ein paar Würmer, Viren und Fakes, ausser natürlich echte Linux Viren.. Keine Angst ich habe Verhüterli.

Danke, es reicht ![]() Jetzt muss ich noch Procmail richtig konfigurieren, damit Viren in Mails, die kein SPAM sind, gelöscht werden, aber die Mail trotzdem zugestellt werden.

Jetzt muss ich noch Procmail richtig konfigurieren, damit Viren in Mails, die kein SPAM sind, gelöscht werden, aber die Mail trotzdem zugestellt werden.

Mi. 02-01-08

Neuer Server, neue Verwaltung ISPConfig

Hört sich immer so einfach an, mal eben von einem virtuellen Server auf einen Root Server umziehen. Als erstes stellt sich die Frage, macht man alles selber, oder möchte man eine Server Administration Software verwenden. Alles selber machen, heisst aber auch sich viel mit dem System beschäftigen, ständig auf Zuruf Mailadressen einrichten und Webs pflegen. Auf den neuen Rootserver sind nur ein paar Freunde, aber dennoch kommt da einiges zusammen. Ausprobiert habe ich Syscp und ISPConfig. Beides sind Expertensysteme, von der Oberfläche sind sie ähnlich, beide haben Sachen in der Konfiguration, die sich nur durch ausprobieren und Nachfragen erschliessen. Das mächtigere von beiden ist ISPConfig, mir persönlich gefällt die Integration von Mail mit Antispam und Virenscanner ganz gut. ISPConfig kann über eine Update Schnittstelle mit Zusatzpaketen erweitert werden, diese Schnittstelle ist leicht zu beherrschen und lädt zum bauen eigener Erweiterungen ein. Obwohl ich eigentlich nur einen kleinen Server zu betreuen habe, habe ich mich für ISPConfig entschieden, weil es vom Start weg zum Beispiel konsequent auf SSL abgestellt ist. Mein Hauptärgernis des alten Rootservers war nämlich, das ich den Webmail Client nicht mit https erreichen konnte. Mal davon abgesehen war der Vserver in die Jahre gekommen (suse 9.3 mit Plesk 7.54) und ich hätte gerne Debian mit einem Opensource Server Administration tool. Im Anschluß an diese Einführung folgt meine Installation und die Punkte, die es zu beachten gab. Vielleicht interessierts ja jemanden.

[Update 05.01.2007] (Original 13.12.2007)

"Neuer Server, neue Verwaltung ISPConfig" vollständig lesen »So. 30-12-07

Erste Erfahrungen mit Philips 32PFL7862D/10

Dies ist ein Experimentalbeitrag, geschrieben um 2007-12-30 17:11 um den Content Grabber hdtvnewsblog.com zu testen.

Dieser Beitrag beschäftigt sich nicht mit dem tollen LCD Fernseher in 16:9 Format der neuen Baureihe PFL von Philips, sondern ich möchte wissen, ob meine Links übernommen werden, oder nicht. Denn die geklauten Contents auf hdtvnewsblog.com sind nicht vollständig, der Link "mehr lesen" (oder ähnlich) führt irreführender Weise wieder auf die Webseite hdtvnewsblog.com. Nicht etwas auf den Urheber der Nachricht. Zockertown.de

Ich widerspreche hiermit ausdrücklich der Weiterverwendung dieses Beitrages ohne schriftliche Genehmigung. Planet.debianforum.de, Planet.rootforum.de und linuxmint.com sind davon ausdrücklich ausgenommen.

Mo. 13-08-07

qmail Greylisting : Nachtrag

![]() Durch einen Kommentar zu meinem früheren Artikel zum Thema fühlte ich mich bewogen, noch einmal intensiv dem Catch-All Problem nachzugehen. Früher hatte ich die im Bild sichtbare Option "Beantworten mit:" ausgewählt. Ich war der Meinung, das ich damit kein Catch-all eingeschaltet hatte. Merkwürdig war aber nur, das trotzdem die Fantasie Mail Adressen zugestellt wurden. Heute habe ich mal die im Bild sichtbare Option ausgewählt und eine Versuchsmail gestartet. Der Effekt: ich bekam Sekunden nach dem Absenden eine Antwort meines Mailservers mit dem Vermerk :This address no longer accepts mail.

Durch einen Kommentar zu meinem früheren Artikel zum Thema fühlte ich mich bewogen, noch einmal intensiv dem Catch-All Problem nachzugehen. Früher hatte ich die im Bild sichtbare Option "Beantworten mit:" ausgewählt. Ich war der Meinung, das ich damit kein Catch-all eingeschaltet hatte. Merkwürdig war aber nur, das trotzdem die Fantasie Mail Adressen zugestellt wurden. Heute habe ich mal die im Bild sichtbare Option ausgewählt und eine Versuchsmail gestartet. Der Effekt: ich bekam Sekunden nach dem Absenden eine Antwort meines Mailservers mit dem Vermerk :This address no longer accepts mail.

Tja, was will man mehr? Stellt sich die Frage, ist die Auswahl nun nur missverständlich, oder ist das nicht verkehrt dargestellt?

Siehe auch:

Mi. 02-05-07

qmail Greylisting : Das wars wohl

Tja, das war's dann wohl.[update August 2007]: War nur kurzeitig: nun wirkt es wieder !

Seit gestern bekomme ich wieder massenhaft Spam. Die Schweine. Es scheint, als wären die ersten Würmer auf W$ Rechnern unterwegs, die mit Greylisting umgehen können. [update August 2007]: War nur kurzeitig: nun wirkt es wieder !

Mo. 16-04-07

Feeds für Planets nachgebessert

Nyxus vom rootforum

hat mich darauf aufmerksam gemacht, das jeder Besucher des Planet.rootforum.de mein Zertifikat abnicken muss, auch wenn er nur den Planet lesen will. Das lag an den Smileys, die natürlich aus dem Blog stammen und auch vom https Server bereitgestellt werden. Für den Feed wechsle ich nun einfach die Url. Die Grafiken kommen für den Feed vom http Server. Das ist bei den Smileys kein Problem, für andere Grafiken aber schon, ich müsste alle Grafiken zweimal vorhalten, was auch nicht gerade praktisch ist. Deshalb zeige ich nun in den Feeds einfach eine Ersatzgrafik. Hier in diesem Beitrag mache ich damit einen ersten Versuch. Die gezeigte Grafik ist mein gestriges WoP Play, nicht gut, aber ist ja erstmal egal

Nyxus vom rootforum

hat mich darauf aufmerksam gemacht, das jeder Besucher des Planet.rootforum.de mein Zertifikat abnicken muss, auch wenn er nur den Planet lesen will. Das lag an den Smileys, die natürlich aus dem Blog stammen und auch vom https Server bereitgestellt werden. Für den Feed wechsle ich nun einfach die Url. Die Grafiken kommen für den Feed vom http Server. Das ist bei den Smileys kein Problem, für andere Grafiken aber schon, ich müsste alle Grafiken zweimal vorhalten, was auch nicht gerade praktisch ist. Deshalb zeige ich nun in den Feeds einfach eine Ersatzgrafik. Hier in diesem Beitrag mache ich damit einen ersten Versuch. Die gezeigte Grafik ist mein gestriges WoP Play, nicht gut, aber ist ja erstmal egal ![]() Die Originalgrafik gibt es dann erst im Blog. Mal sehen, ob sich das bewährt. Sollte es zu Problemen kommen, meine emailadresse steht im Blog, oder schreibt einfach einen Kommentar.

Die Originalgrafik gibt es dann erst im Blog. Mal sehen, ob sich das bewährt. Sollte es zu Problemen kommen, meine emailadresse steht im Blog, oder schreibt einfach einen Kommentar.

RootForum.de

Sa. 14-04-07

Die Feeds auf den Planets

planet.debianforum.de

planet.rootforum.de

cat /usr/local/bin/feedcopy

#!/bin/bash

FEEDHOME=/var/www/vhosts/zockertown.de/httpdocs/s9y

links -source https://zockertown.de/s9y/rss.php >$FEEDHOME/feed.html #>/dev/null 2>&1

DATEI=`wc -l $FEEDHOME/feed.html | cut -d' ' -f1`

#echo $DATEI

if [ $DATEI -gt 10 ]

then

# extra getrennt, damit ich bei fehlern die feeds getrennt manipulieren kann

# index.rss2 ist für planet.debianforum.de

cp $FEEDHOME/feed.html $FEEDHOME/index.rss2 >/dev/null 2>&1

# rss.html ist für planet.rootforum.de

cp $FEEDHOME/index.rss2 $FEEDHOME/rss.html #>/dev/null 2>&1

fi

Artikel ist ueberholt! die Feeds sind wieder direkt zu erreichen!

Do. 01-03-07

Spam Attacken, Nachtrag

Mittlerweile scheint sich der Sturm gelegt zu haben. Und zwar nicht nur wegen der Umstellung auf https, sondern auch, weil ich als Gegenmaßnahme bot-trap eingebaut habe. Sehr zu empfehlen.

Mittlerweile scheint sich der Sturm gelegt zu haben. Und zwar nicht nur wegen der Umstellung auf https, sondern auch, weil ich als Gegenmaßnahme bot-trap eingebaut habe. Sehr zu empfehlen.

Fr. 23-02-07

Zockertown nun auf https:

Do. 22-02-07

Spam auf Zockertown vorerst gebremst

Der aktuelle Stand heute morgen gegen 8:00 Uhr

9741 Spam Kommentare geblockt

Diesen Monat waren 120170 Besucher hier

147 Besucher seit den letzten 15 Minuten online

Also fast 10000 Trackbackspam Versuche über Nacht. Alle Versuche, es mit IP Blockaden einzudämmen sind mehr oder weniger gescheitert. Da der Server praktisch zum erliegen gekommen ist, weil einfach nicht mehr genügend Arbeitsspeicher zur Verfügung steht, habe ich mich noch einmal mit den Spam Einstellungsmöglichkeiten in Serendipity befasst. Eigentlich wollte ich Kommentare vorerst einfach abschalten.

Jetzt habe ich versuchsweise aber noch einen Schalter aktiviert, den ich zuvor immer übersehen hatte:

IP-Block Intervall

Schränkt die Anzahl an Kommentare pro IP ein,

indem nur alle X Minuten ein Kommentar erlaubt wird.

Hilfreich, um Spamfluten derselben IP abzuwehren.

Das Intervall habe ich auf 20 Minuten gestellt. Seit der Einstellung ist das Bombardement der Terroristen deutlich zurück gegangen. Man kann nun Zockertown wieder benutzen ![]()

[UPDATE 22.02.07 22:00] Wie aus meinen Kommentaren ersichtlich, war das allerdings nicht die wirkliche Lösung. Ich habe jetzt in der /etc/apache2/server-tuning.conf folgende Einträge:

# prefork MPM

<IfModule prefork.c>

# number of server processes to start

StartServers 5

# minimum number of server processes which are kept spare

MinSpareServers 5

# maximum number of server processes which are kept spare

MaxSpareServers 10

# highest possible MaxClients setting for the lifetime of the Apache process.

ServerLimit 30

# maximum number of server processes allowed to start

MaxClients 30

# maximum number of requests a server process serves

MaxRequestsPerChild 30

</IfModule>

Die default Einträge stehen auf 150 MaxClients und die TTL ist auch höher.

Weil das RAM einfach nicht ausreichte, kam es zu eklatanten Fehlern, teilweise war das einloggen per ssh unmöglich, deshalb musste ich im Pleskinterface vorübergehend Zockertown deaktivieren, um überhaupt wieder arbeitsfähig zu sein.

Jetzt, mit den 30 Max Server ist alles bestens... Ich überlege, ob ich nicht auf https:// schwenken soll, vielleicht ist dann dieser Spam Terror vorbei? Jemand damit Erfahrungen?

Mi. 21-02-07

Zockertown 166221 Spam Kommentare geblockt

166221 Spam Kommentare geblockt Und ein neuer Versuch, die Trackback spammerei in den Griff zu bekommen. Ich habe noch eine ganz andere Idee gehabt. Mal sehen. Und zwar habe ich die Serendipity comment.php mit einem sleep künstlich verlngsamt, wenn ein Trackback gesetzt werden soll. Nur um zu sehen, ob das erfolg hätte. Wenn das klappt, könnte man nur die dubiosen Quellen verzögern. Dann wäre die Frequenz der Angriffe verlangsamt. Momenten habe ich 65 Sekunden eingestellt, das scheint etwas zu bringen. Nur seine eigenen gewollten Trackbacks sind dann auch betroffen, aber ist ja auch nur ein Test.

Wieder-mal-Trackback-Spam-Loesung.(noch icht ganz)

So. 18-02-07

Wieder mal Trackback Spam (Lösung)

Quick'n dirty Script. (Der echo Befehl muss in einer Zeile stehen, oder wie hier gezeigt durch ein \ am Ende concateniert werden)

(Verbesserte Version von Philipp, siehe Kommentar #1)

#!/bin/bash

DATABASE=dbname

DBUSER=dbuser

DBPASS=geheim

echo "SELECT DISTINCT ip FROM serendipity_spamblocklog WHERE useragent = '' \

AND FROM_UNIXTIME( timestamp ) >= DATE_SUB( CURDATE( ) , \

INTERVAL 1 HOUR )"|mysql -D $DATABASE \

-u $DBUSER -p$DBPASS >/tmp/spam.log

set `cat /tmp/spam.log|grep -v ip`

iptables -F

for spamip in $*

do

iptables -I INPUT -s $spamip -j DROP

shift

done

#iptables -L

Zuerst habe ich mit INTERVAL 1 DAY gearbeitet, doch die Anzahl der Treffer sind dann so hoch, das iptables mit memory allocation error aussteigt. Jetzt, bei einen INTERVAL von 1 HOUR sind es ca. 4500, damit kommt iptables zurecht. Das script birgt auch Risiken, nicht nur, dass das Datenbankpasswort lesbar vorhanden ist, es ist auch vorstellbar, das man sich selber ausperrt, also liebe sysadmins, nur auf eigene Gefahr anwenden. Notfalls 60 Minuten warten, dann sollte man wieder reinkommen, wenn nicht, DSL-Verbindung abbeuen und erneut einwählen, durch die andere IP kann die Sperre umgangen werden,. Aber wem sage ich das?

Ich bin jetzt mal gespannt, wie sich die Sache entwickelt und ob die Terrorflut zurückgeht. Ps: Merkwürdigerweise funktioniert der code block nicht mehr so wie sonst, keine Ahnung woran das liegt. Ich habe das hier extra mit dem einfachen Editor bearbeitet, bringt aber auch nichts, naja eben noch eine Baustelle. Wer mit der Darstellung seine Schwierigkeiten hat möge Bescheid sagen, ich kann das Script auch im Downloadbereich zur Verfügung stellen, aber momentan ist's ja nur so'n kleiner 6 Zeiler da lohnt sich das eigentlich nicht.

140521 Spam Kommentare geblockt

Sa. 17-02-07

Greylisting support für qmail mit Plesk 7.54 / 8

Die Installation war ein Kinderspiel. Im wesentlichen konnte ich mich nach dem Blogeintrag richten. Ich schreibe hier meine Vorgehensweise auf, damit ich bei einer Neuinstallation nicht mehr suchen muss.

Paket von Brents Blog besorgen. Auspacken und die Datei local_scan.c anpassen. Ich habe einen anderen Datenbanknamen, User und Passwort vergeben. Der Rest blieb unverändert. Ein einfaches make hat bei mir hingereicht. Danach den qmail Server /etc/init.d/qmail stop pen. Die beiden gepatchten Programme kopieren:

cp qmail-envelope-scanner /var/qmail/bin/ und

cp -f qmail-smtpd /var/qmail/bin/. Die Rechte korrigieren:

chown root.qmail /var/qmail/bin/qmail-envelope-scanner und

chown root.qmail /var/qmail/bin/qmail-smtpd . Jetzt den Mailserver wieder starten:

/etc/init.d/qmail start

Wenn alles klappt, sollten in den nächsten Minuten die ersten Einträge im Log auftauchen:

tail -f /tmp/greylist_dbg.txt

Was jetzt noch fehlt, wäre ein Interface, mit dem man bequem die die jetzt noch durchkommenden Spammer auf die Blacklist setzt. Momentan muss man das per Hand tun. Aber das Spamaufkommen ist dermassen dramatisch gesunken, das ich mir derzeit darüber noch keine Gedanken zu machen brauche. Seit gut 1.5 Stunden in Betrieb, 49 eingehende Mails, davon 2 Testmails 3 durchgekommene Spam und 44 nicht wieder gekommene Spam. Das sagt alles

Via Brent Meshier Blog Archive Adding Greylisting support to qmail on Plesk 8

Whitelist/Blacklist Beispiele