Vor ein paar Tagen war es mal wieder soweit. Es wurde eine Sicherheitslücke in einem Joomla Plugin ausgenutzt.

Die Lücke ist bekannt, nur scheren sich weder alle Entwickler der zahlreichen Plugins noch die Anwender solcher Plugins darum. Wer badet es aus? Eben.

Die bösen Buben freuen sich und pflanzen einem diese Dinger auf den Server und treiben ihre Spielchen. Im letzten Fall war es ein Angriff auf einen Server in den USA. Dort wurde er bemerkt und die haben mich über meinen Provider informiert. Peinlich, eigentlich war ich stolz darauf, diesen Abschaum immer zuerst zu entdecken. Naja, man darf halt nicht stehen bleiben und sich auf seinen Lorbeeren ausruhen. Hier will ich mal kurz aufzeigen, wie ich den Einbruch aufgedeckt und beseitigt habe. Es ist nämlich nicht immer trivial die Ursache zu finden und zu bekämpfen.

Das größte Problem ist es, den entsprechenden Prozess zu entdecken. Bei unserem Rootserver muss man schon ein wenig suchen, um den Prozess zu entdecken. Wenn man sich eine Spamschleuder eingefangen hat, dann erkennt man es ziemlich sicher daran, das der Prozess unheimlich viel CPU Last erzeugt hier im Beispiel ist es nicht der Fall. Das außergewöhnliche daran ist, das es auf dem Server gar keinen httpd unter /usr/local/apache/bin gibt. Genau genommen gibt es gar kein Apache Verzeichnis unter /usr/local. Das ist ein gefakter Eintrag.

Das größte Problem ist es, den entsprechenden Prozess zu entdecken. Bei unserem Rootserver muss man schon ein wenig suchen, um den Prozess zu entdecken. Wenn man sich eine Spamschleuder eingefangen hat, dann erkennt man es ziemlich sicher daran, das der Prozess unheimlich viel CPU Last erzeugt hier im Beispiel ist es nicht der Fall. Das außergewöhnliche daran ist, das es auf dem Server gar keinen httpd unter /usr/local/apache/bin gibt. Genau genommen gibt es gar kein Apache Verzeichnis unter /usr/local. Das ist ein gefakter Eintrag.

mit lsof -p Prozessnummer kann man sich die Liste der offenen Dateien anzeigen lassen, hier bekommt man einen ersten Hinweis, das es sich offensichtlich um ein perl Progamm handelt. Da dies nicht der erste Angriff dieser Art war, habe ich die weitere Suche gezielt fortsetzen können, beim ersten Mal bin ich so vorgegangen, das ich /usr/bin/perl umbenannt und den Prozess dann abgeschossen und rebootet habe. Diesmal habe ich mir das erspart und gleich nach übrig gebliebenen Spuren gesucht. in /tmp wurde ich schon fündig.

Dort lungerten Dateien rum, die vom Webuser angelegt worden sind.

shell1247, txt.txt und xem03463c.txt Die Inhalte sind wirklich interessant, ich werde hier keine Auszüge posten, um nicht noch Nachahmer zu animieren. Grob beschreiben sind dort Scripte in perl und php, die divers Dateien nachladen und einen Bot installieren.

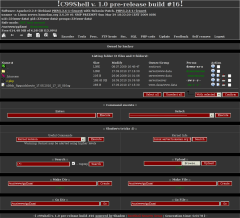

In diesem Fall nennt sich das gute Stück c-shell. Der liegt dann normalerweise irgendwo im Web des gehackten Users und läuft auf einem beliebigen Port. Die Vielfalt der Menüpunkte läßt die Leistungsfähigkeit erahnen...

In diesem Fall nennt sich das gute Stück c-shell. Der liegt dann normalerweise irgendwo im Web des gehackten Users und läuft auf einem beliebigen Port. Die Vielfalt der Menüpunkte läßt die Leistungsfähigkeit erahnen...

(wird fortgesetzt)

Hallo

Interessante Geschichte, aber wo ist der zweite Teil ?

Ich würde gerne wissen wie es weiter geht, wenn das noch geht ^^

mfg

Tja, habe ich irgendwie vergessen weiterzuschreiben. Leider ist mir in der Zwischenzeit mein Laptop gestorben. Beim Umzug auf den neuen habe ich nicht alle alte Kamellen mit kopiert und so uch nicht das getarte Archiv von dem Vorfall. Notfalls würde ich wohl irgendwie wieder rankommen... Momentan habe ich dazu nicht die möge. Aber es wird ja auch wieder früher dunkel